Мы находимся на пороге цифровой эры, где главным двигателем является комфорт. Наслаждайтесь всеми удобствами прямо от заказа товаров и оплаты счетов до получения услуг, сидя на диване. Вот как мы разработали Интернет, чтобы он работал на нас.

Здесь вступает в действие аутентификация, и каждый веб-ресурс хочет знать, кто вы, потому что ваши данные являются их активом, а также ответственностью за их безопасность. Эта безопасность поддерживается протоколом HTTP, который представляет собой набор правил, определяющих способ обмена данными между ресурсами. HTTP-аутентификация — это сценарий безопасной связи между пользователями и онлайн-ресурсами. Давайте разберемся, что такое HTTP-аутентификация и другие ноу-хау ее работы для обеспечения безопасности в цифровом мире.

Что такое HTTP-аутентификация?

HTTP-аутентификация — это механизм безопасности для проверки пользователя, имеющего право доступа к веб-ресурсу. Он включает в себя связь между клиентом и сервером с использованием заголовка HTTP, где сервер запрашивает учетные данные пользователя для аутентификации. Клиент в ответ предоставляет информацию в заголовке. Здесь концепция основана на веб-аутентификации по стандартам HTTP для обеспечения безопасности информации пользователей. Более защищенной версией является HTTPS, где S означает Security Socket Layer (SSL) для обеспечения шифрования при обмене данными. Существует множество схем HTTP-аутентификации, основанных на требованиях безопасности и позволяющих сделать учетные данные недостаточными для взлома доступа для хакеров.

Давайте познакомим вас с некоторыми из наиболее часто используемых схем аутентификации, позволяющих обеспечить доступ в режиме безопасности.

Схемы аутентификации HTTP: сервер определяет различные схемы аутентификации, из которых клиент может выбирать. Схемы — это методы аутентификации через Интернет. Представьте вам список схем аутентификации, чтобы прояснить концепцию.

Базовая аутентификация: это парадигма типа запрос-ответ, при которой сервер запрашивает учетные данные, а в ответ клиент предоставляет имя пользователя и пароль для аутентификации. Это однофакторная аутентификация, при которой обмен информацией осуществляется в текстовом формате.

Дайджест-аутентификация: это более безопасная версия базовой аутентификации с процедурой запрос-ответ в дополнение к значению nonce и алгоритму MD5 для шифрования данных. Значение одноразового номера включает дополнительную информацию в учетные данные для повышения уровня безопасности.

Аутентификация носителя: широко известная как аутентификация на основе токенов с многофакторным механизмом безопасности. Он добавляет дополнительный уровень к одноуровневой безопасности с помощью токенов для проверки учетных данных, полученных от реальных пользователей. JWT (веб-токен JSON) — это широко используемый носитель для передачи данных.

NTLM: это аббревиатура New Technology LAN Manager, протокола безопасности Windows для выполнения аутентификации личности пользователя без учетных данных и предоставления доступа к ресурсу.

Согласованная проверка подлинности: это обновленная версия NTLM, которая использует протокол Kerberos в качестве поставщика проверки подлинности. Kerberos быстрее и безопаснее, чем NTLM.

Вышеуказанные схемы используются с учетом требований безопасности веб-ресурса. «Базовый» обеспечивает самый низкий уровень безопасности, в то время как другие используются в случае высоких требований к безопасности.

Как работает HTTP-аутентификация?

HTTP имеет общую структуру для управления доступом пользователя к веб-ресурсам. Эта структура зависит от заголовков аутентификации. Заголовки помогают пользователям в том, как предоставить свои учетные данные и какая схема используется в процессе. Существует два типа заголовков: заголовок WWW-Authenticate и заголовок Proxy Authentication.

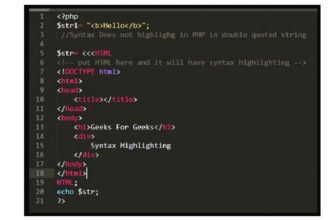

Синтаксис заголовка выглядит следующим образом:

- WWW-Authenticate: <type> realm=<realm>

- Proxy-Authenticate: <type> realm=<realm>

Здесь <тип> указывает схему, используемую в процессе аутентификации. <область> описывает область безопасности для клиента. Теперь, вот процесс аутентификации HTTP с обоими заголовками и поддержание парадигмы в этом процессе.

- Запрос: клиент делает запрос на доступ к ресурсу в качестве анонимного идентификатора. Сервер не имеет никакой информации о посещении клиентом страницы.

- Вызов: после обнаружения посетителя сервер отвечает клиенту со статусом ответа 401 (неавторизованный) в качестве запроса на проверку личности и инструкций о том, как проверить в заголовке (например, WWW-Authenticate).

- Ответ: клиент отвечает на запрос сервера, предоставляя обычно требуемые учетные данные, имя пользователя и пароль для аутентификации личности и доступа к ресурсу.

- Аутентификация прокси: если вы используете прокси-сервер для проверки в качестве предполагаемого клиента, прокси-сервер вызывает клиента со статусом аутентификации 407 (прокси). Здесь прокси-сервер выполняет аутентификацию от имени клиента для доступа к ресурсу.

- Проверка: после получения учетных данных (также через заголовок прокси) сервер проверяет их, и если они недействительны, сервер отправляет статус ответа 403 (запрещено). Если учетные данные окажутся действительными, клиент получит приветственное сообщение.

Вот несколько простых шагов для HTTP-аутентификации. В бэкэнд-системах этот процесс намного сложнее. С появлением всевозможных способов взломать доступ хакеров, безопасность дополняется уровнями существующих механизмов. Начиная с однофакторной аутентификации, двухфакторной аутентификации и того, как многофакторная аутентификация широко используется, требуется час. Банковские услуги и услуги электронной коммерции используют строгие многоуровневые механизмы безопасности для обеспечения социальной защиты данных, включая платежные реквизиты. Следовательно, протокол HTTP обеспечивает безопасную связь между ресурсами через Интернет.